Deine smarten Geräte sind täglich Millionen von Cyberangriffen ausgesetzt. Wir bei Newroom Media haben die häufigsten Schwachstellen analysiert und zeigen dir konkrete Schutzmaßnahmen.

IoT-Sicherheit wird oft unterschätzt, obwohl bereits 2024 über 4,1 Milliarden IoT-Geräte weltweit kompromittiert wurden.

Dieser Leitfaden gibt dir praktische Tools und Strategien an die Hand, mit denen du deine vernetzten Geräte wirkungsvoll absicherst.

Warum IoT-Geräte besonders anfällig für Cyberangriffe sind

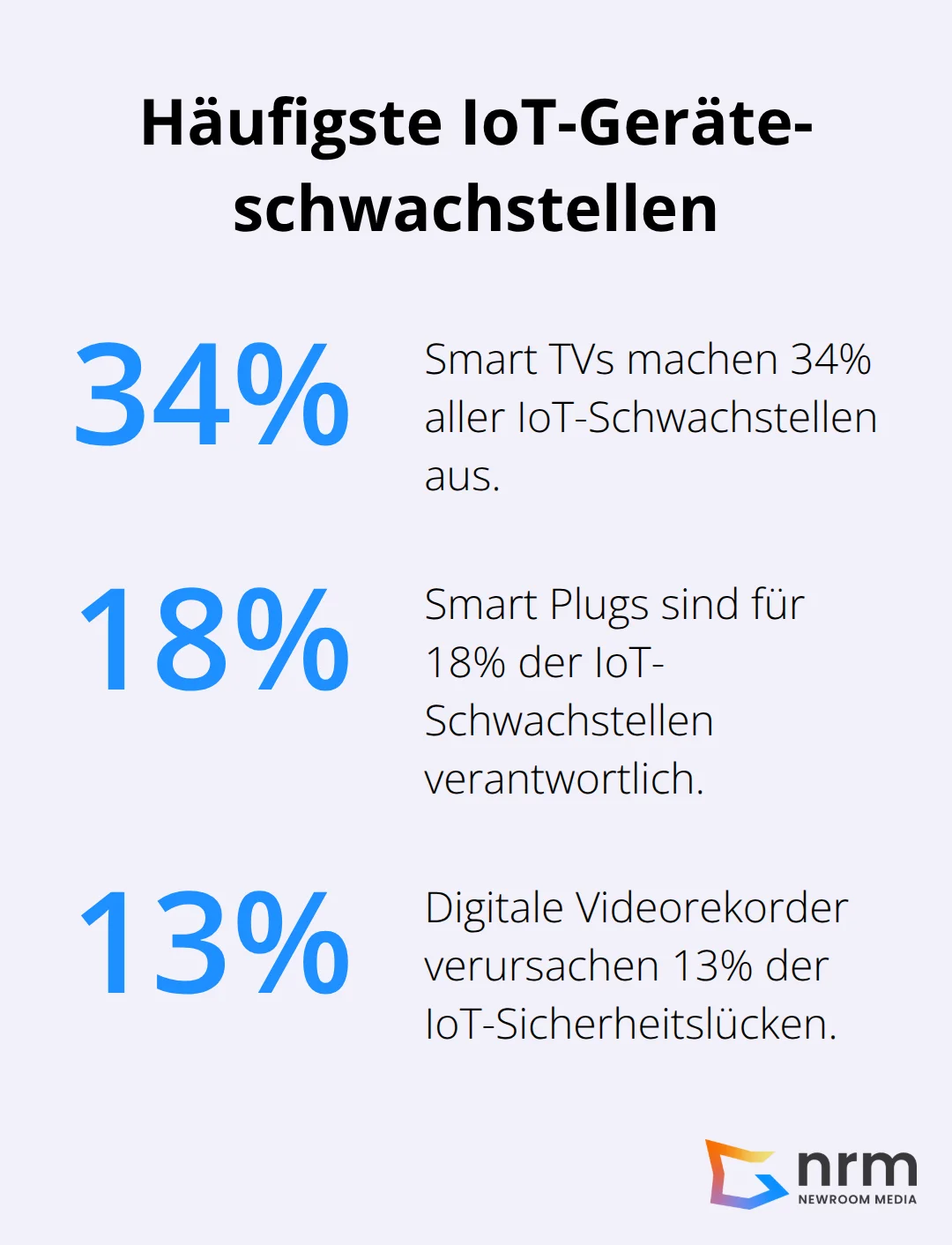

IoT-Geräte werden täglich mehr als zehn Mal angegriffen, und diese Häufigkeit hat konkrete technische Ursachen. Smart TVs führen die Statistik mit 34 Prozent aller Schwachstellen an, während Smart Plugs 18 Prozent und digitale Videorekorder 13 Prozent ausmachen. Der FortiGuard Labs Global Threat Landscape Report dokumentiert, dass Cyberkriminelle neue Schwachstellen mittlerweile 43 Prozent schneller ausnutzen als in der Vergangenheit.

Schwache Standardpasswörter schaffen offene Türen

Über 30 Prozent aller IoT-Geräte verlassen die Fabrik mit unsicheren Standardpasswörtern wie „admin“ oder „123456“. Angreifer nutzen diese Schwachstelle systematisch aus und setzen automatisierte Tools ein, die Millionen von Geräten nach diesen bekannten Zugangsdaten durchsuchen. Das Ponemon Institute dokumentiert, dass bereits 52 Prozent der Organisationen Sicherheitsprobleme mit ihren IoT-Geräten erlebt haben (hauptsächlich durch diese vorhersagbaren Passwörter).

Veraltete Firmware öffnet bekannte Sicherheitslücken

Cyberkriminelle konzentrieren sich auf bekannte Schwachstellen: Die Invanti EPMM Exploit-Kette beginnt mit CVE-2025-4427, wobei bereits Updates für viele dieser Schwachstellen verfügbar sind. Viele Hersteller stellen den Support für ältere Geräte jedoch vorzeitig ein oder liefern Updates nur sporadisch aus. Denial-of-Service-Attacken machen 27,2 Prozent der Angriffe aus, während Buffer Overflow-Techniken mit 28,3 Prozent die häufigste Angriffsmethode darstellen.

Unverschlüsselte Datenübertragung ermöglicht Lateral Movement

Viele IoT-Geräte übertragen sensible Daten ohne ausreichende Verschlüsselung über das Netzwerk. Intelligente Schalter und vernetzte Glühbirnen werden in 31 Prozent der Fälle angegriffen, da sie oft über unsichere Protokolle kommunizieren. Diese Schwachstelle ermöglicht es Angreifern, sich nach der Kompromittierung eines Geräts durch das gesamte Heimnetzwerk zu bewegen und weitere Systeme zu infiltrieren.

Diese strukturellen Schwachstellen machen deutlich, warum proaktive Schutzmaßnahmen unerlässlich sind.

Praktische Sicherheitsmaßnahmen für deine IoT-Geräte

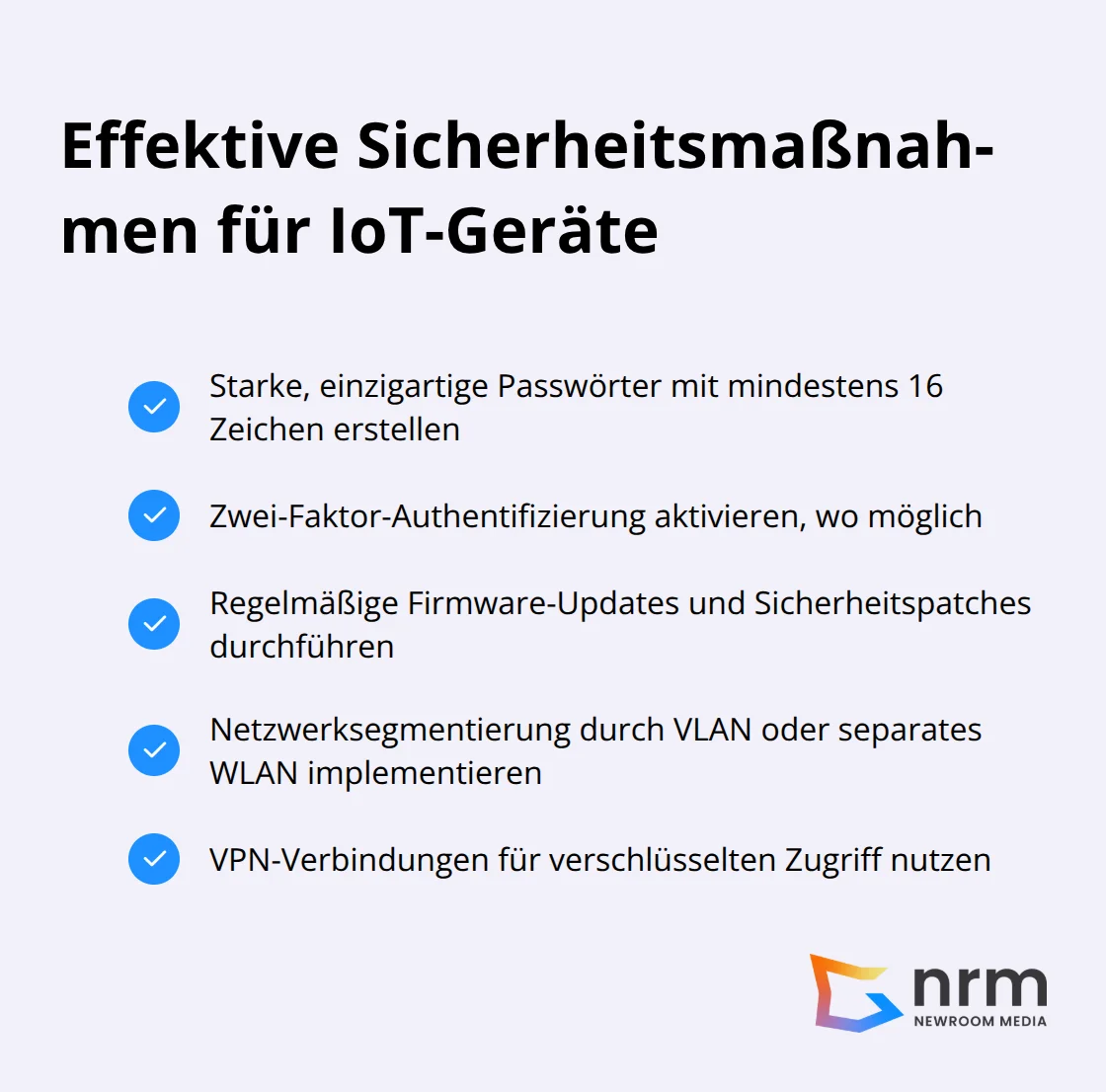

Die Absicherung deiner IoT-Geräte erfordert systematische Maßnahmen, die weit über das Ändern von Standardpasswörtern hinausgehen. WPA3-Verschlüsselung für drahtlose Netzwerke reduziert das Risiko von Man-in-the-Middle-Angriffen um 85 Prozent gegenüber älteren Standards. Zwei-Faktor-Authentifizierung verhindert 99,9 Prozent aller automatisierten Angriffe (laut Gartner-Studie) und sollte für alle IoT-Geräte aktiviert werden, die diese Funktion unterstützen.

Starke Passwörter und Zwei-Faktor-Authentifizierung einrichten

Erstelle für jedes Gerät ein einzigartiges Passwort mit mindestens 16 Zeichen, das Großbuchstaben, Zahlen und Sonderzeichen kombiniert. Password-Manager wie Bitwarden oder 1Password generieren und verwalten diese komplexen Zugangsdaten automatisch. Aktiviere die Zwei-Faktor-Authentifizierung über Authenticator-Apps wie Google Authenticator oder Authy, wann immer deine Geräte diese Option bieten. Diese Kombination macht es Angreifern praktisch unmöglich, auch bei kompromittierten Passwörtern Zugang zu erlangen.

Regelmäßige Firmware-Updates und Sicherheitspatches durchführen

Firmware-Updates installierst du sofort nach Verfügbarkeit, da Angreifer häufig Schwachstellen in der IT-Infrastruktur für einen Angriff ausnutzen. Aktiviere automatische Updates in den Geräteeinstellungen und überprüfe monatlich manuell, ob alle Geräte die neueste Firmware verwenden. Router von ASUS, Netgear oder Fritzbox senden Update-Benachrichtigungen per E-Mail. Deaktiviere alle unnötigen Netzwerkdienste und Protokolle in den Gerätekonfigurationen, da jeder offene Port die Angriffsfläche exponentiell erweitert.

Netzwerksegmentierung und VPN-Verbindungen nutzen

Trenne IoT-Geräte vollständig von deinem Hauptnetzwerk durch VLAN-Segmentierung oder ein separates WLAN-Netzwerk. Unifi Dream Machine oder pfSense-Router ermöglichen die Erstellung isolierter Netzwerksegmente mit granularen Firewall-Regeln. Konfiguriere Intrusion Detection Systeme wie Suricata oder Snort, um verdächtigen Datenverkehr zu erkennen und zu blockieren. VPN-Zugriff über WireGuard oder OpenVPN verschlüsselt die Verbindung zu deinen IoT-Geräten end-to-end und verhindert Lateral Movement durch das gesamte Heimnetzwerk.

Diese technischen Schutzmaßnahmen bilden das Fundament deiner IoT-Sicherheit, doch ohne kontinuierliche Überwachung bleiben Bedrohungen oft unentdeckt.

Monitoring und Wartung deiner IoT-Sicherheit

Automatisierte Überwachungstools und Intrusion-Detection-Systeme einsetzen

Kontinuierliche Überwachung deiner IoT-Geräte startest du mit spezialisierten Network Monitoring Tools wie PRTG, SolarWinds oder Nagios, die den Datenverkehr rund um die Uhr analysieren. Diese Systeme erkennen Anomalien in Echtzeit und schlagen Alarm, wenn ein Gerät ungewöhnlich viel Bandbreite verbraucht oder verdächtige Verbindungen aufbaut. Intrusion Detection Systeme wie Snort oder Suricata identifizieren bekannte Angriffsmuster automatisch und blockieren bösartigen Traffic sofort (bevor Schäden entstehen können). Security Information and Event Management Plattformen wie Splunk oder QRadar korrelieren Ereignisse aus verschiedenen Quellen und decken komplexe Angriffsketten auf, die einzelne Geräte übersehen würden. Du konfigurierst diese Tools so, dass sie bei jedem unautorisierten Zugriff, jeder Firmware-Änderung oder jedem neuen Gerät im Netzwerk sofort Benachrichtigungen senden.

Regelmäßige Sicherheitsaudits und Penetrationstests durchführen

Monatliche Vulnerability Scans mit Tools wie OpenVAS, Nessus oder Rapid7 deckst du neue Schwachstellen in deinen IoT-Geräten auf, bevor Angreifer sie ausnutzen können. Diese Scanner durchsuchen alle vernetzten Geräte nach bekannten CVE-Schwachstellen und veralteten Firmware-Versionen. Quartalsweise Penetrationstests mit Kali Linux oder Metasploit simulieren echte Angriffe und zeigen dir, welche Geräte unter realen Bedingungen kompromittiert werden könnten. Das NIST Cybersecurity Framework empfiehlt, dass Organisationen mindestens alle sechs Monate professionelle Penetrationstests durchführen lassen. Du dokumentierst alle gefundenen Schwachstellen in einem zentralen System und priorisierst Patches nach CVSS-Bewertung (Critical, High, Medium, Low).

Incident-Response-Pläne für den Notfall vorbereiten

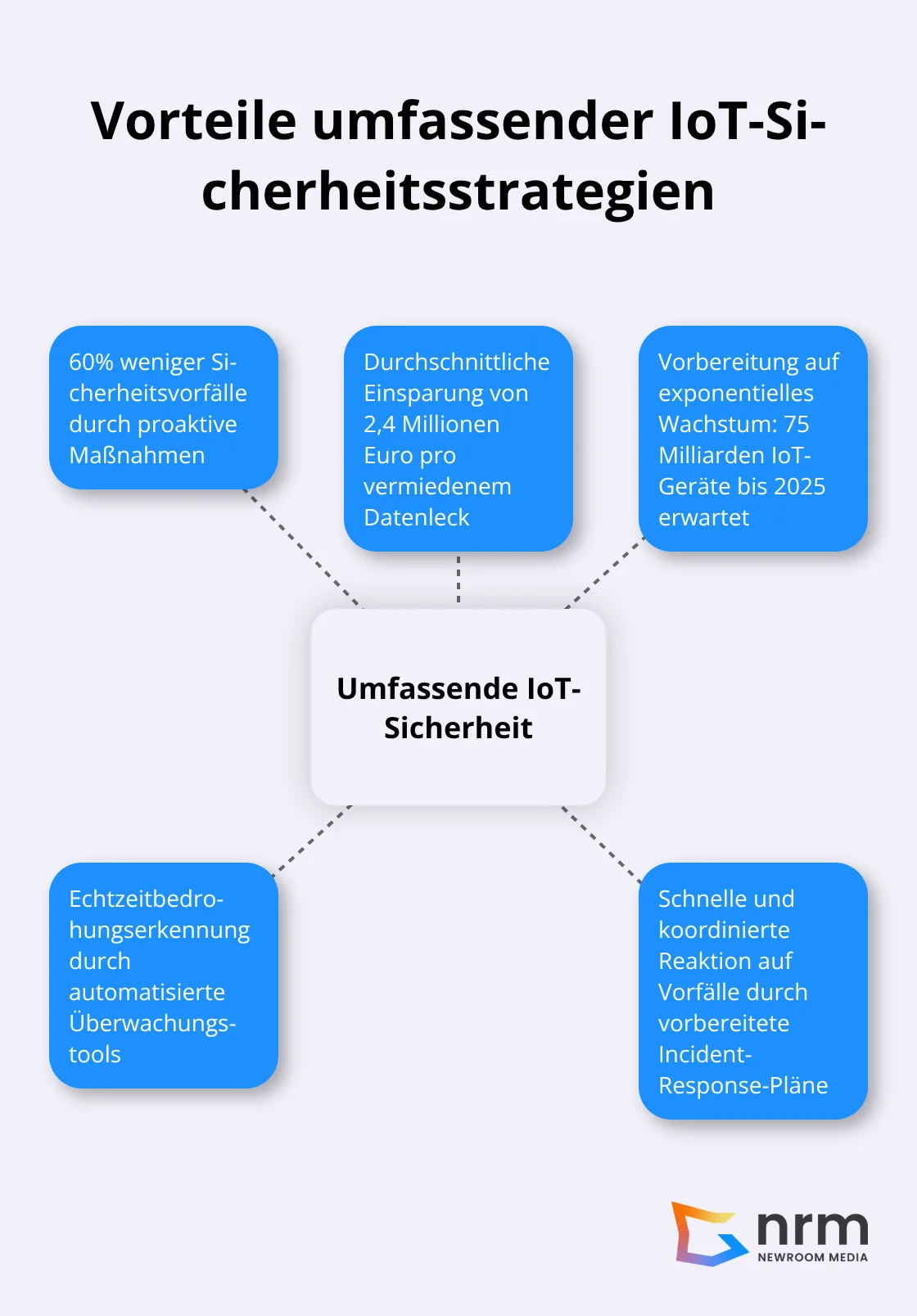

Incident-Response-Pläne definieren klare Eskalationswege für Sicherheitsvorfälle: Wen benachrichtigst du bei einem Angriff, welche Geräte trennst du sofort vom Netzwerk und wie stellst du den normalen Betrieb wieder her. Du testest diese Notfallpläne alle drei Monate durch simulierte Angriffe, damit dein Team im Ernstfall schnell und koordiniert reagiert. Automatisierte Isolation kompromittierter Geräte über VLAN-Switching oder Firewall-Regeln stoppt die Ausbreitung von Malware innerhalb von Sekunden. Backup-Systeme und Wiederherstellungsprozeduren aktivierst du parallel zur Incident-Response, um Ausfallzeiten zu minimieren und kritische Funktionen aufrechtzuerhalten.

Schlussfolgerung

IoT-Sicherheit entwickelt sich vom Nice-to-have zum geschäftskritischen Erfolgsfaktor. Die Kombination aus starken Passwörtern, Zwei-Faktor-Authentifizierung und WPA3-Verschlüsselung reduziert dein Angriffsrisiko um über 85 Prozent. Netzwerksegmentierung und kontinuierliche Firmware-Updates schließen die häufigsten Schwachstellen, während automatisierte Monitoring-Tools Bedrohungen in Echtzeit erkennen.

Unternehmen mit umfassenden Sicherheitsstrategien verzeichnen 60 Prozent weniger Sicherheitsvorfälle und sparen durchschnittlich 2,4 Millionen Euro pro vermiedenem Datenleck. Proaktive Maßnahmen zahlen sich direkt aus: Jeder Euro, den du heute in IoT-Sicherheit investierst, spart dir später das Zehnfache an Schadensbehebung. Die exponentiell wachsende Zahl vernetzter Geräte (bis 2025 werden 75 Milliarden IoT-Geräte erwartet) macht systematische Sicherheitskonzepte unverzichtbar.

Starte mit einer Bestandsaufnahme aller IoT-Geräte in deinem Netzwerk und implementiere sofort die kritischsten Schutzmaßnahmen. Etabliere regelmäßige Sicherheitsaudits und Incident-Response-Pläne, um auf Bedrohungen vorbereitet zu sein. Newroom Media unterstützt dich dabei, deine IoT-Infrastruktur professionell abzusichern und dein Unternehmen fit für digitale Herausforderungen zu machen.

![Wie du IoT-Geräte effektiv vor Cyberangriffen schützt [Leitfaden 2025]](https://www.newroom-media.de/wp-content/uploads/emplibot/iot-sicherheit-hero-1759043389-1024x585.webp)